在企業網絡安全攻防戰中,端口掃描技術始終占據著戰略要地。這項看似基礎的網絡探測技術,實則是滲透測試人員突破內網防線、繪制攻擊面的核心手段。隨著現代企業網絡架構的復雜化,傳統掃描方式正面臨前所未有的挑戰,促使安全研究者不斷探索更隱蔽、更高效的突破方法。

TCP全連接掃描通過完整的三次握手確認端口狀態,雖能準確判斷服務開放情況,卻因完整的通信記錄容易被日志系統捕獲。相比之下,SYN半開放掃描僅完成前兩次握手便終止連接,顯著降低了被檢測的概率。對于無連接的UDP協議,掃描技術需依賴ICMP端口不可達響應或超時機制,這種不確定性要求掃描者具備更強的數據分析能力。Nmap工具集成的腳本引擎和參數選項,為這些技術提供了靈活的實現方式,例如通過-g參數偽裝源端口,可有效繞過基于端口的防火墻規則。

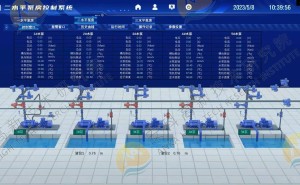

某制造業企業的內網防護體系極具代表性:三個獨立VLAN通過ACL嚴格隔離,核心交換機配置了深度包檢測功能,入侵檢測系統實時分析網絡流量。面對這種環境,滲透團隊采用分層突破策略:首先利用Cisco IOS漏洞(CVE-2017-6742)實現VLAN跳躍,獲取邊緣設備控制權后,部署Portmap工具建立端口轉發通道。這種"先縱深滲透,再橫向擴展"的戰術,成功突破了網段隔離限制。

服務指紋識別將掃描從端口層面提升到漏洞層面。通過版本探測(-sV)和NSE腳本引擎,測試者能精確識別Apache 2.4.7存在的CVE-2014-0226漏洞,或發現運行Windows Server 2008 R2的445端口存在MS17-010風險。結合DirBuster的目錄枚舉和Nikto的漏洞檢測,Web應用的攻擊面得以全面暴露。這種"掃描-識別-驗證"的閉環流程,極大縮短了從探測到利用的周期。

橫向移動階段,掃描策略需兼顧效率與隱蔽。使用Nmap的-iL參數批量導入內網IP列表時,通過--max-rate限制并發連接數,配合--scan-delay設置隨機間隔,可有效規避行為分析系統的檢測。在域環境中,88端口(Kerberos)和389端口(LDAP)的掃描結果,直接決定著后續票據偽造和組策略修改的攻擊路徑。某金融企業的滲透案例顯示,精準的域服務掃描使攻擊團隊在72小時內完成整個內網的控制。

防御與攻擊的技術博弈永不停息。企業通過部署行為分析系統,可識別SYN包速率異常、端口掃描序列等特征,而端口敲門技術則要求訪問者按特定順序激活服務。面對這些防御,滲透團隊開發出分布式時間片掃描法,將任務拆解到多個IP在不同時段執行。更狡猾的攻擊者會利用蜜罐系統的響應特征進行反向識別,避免陷入防御者設置的陷阱。

隨著IPv6部署加速和云環境普及,端口掃描技術正經歷新一輪變革。IPv6地址的巨大空間要求掃描器具備更高效的地址生成算法,而云環境的虛擬化特性則催生了跨VPC的掃描技術。這些新興領域的探索,標志著端口掃描從基礎網絡探測向智能化、自動化方向的演進。安全從業者必須持續更新技術棧,才能在攻防對抗中保持優勢。